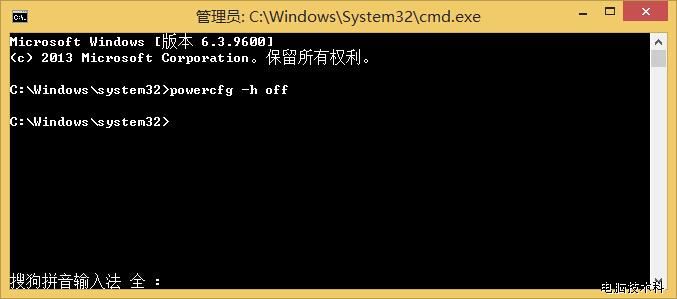

简要描述:

某企业网站后台系统的info_cont.asp文件存在注入漏洞,全站没有过滤特殊字符啊!

详细说明:

某企业网站系统的info_cont.asp文件存在注入。看下代码

<%@LANGUAGE="VBSCRIPT" CODEPAGE="936"%>

<!--#include file="dbpath.asp"-->

<!--#include file="sp_web/_web_tw.asp"-->

<!--#include file="sp_web/_web_news.asp"-->

<!--#include file="sp_web/_web_pro.asp"-->

...

包涵的4个文件都没有过滤特殊字符啊。。。

利用方法: inurl:info_cont.asp

啊D或者havij里添加表段admin_user 字段admin_user admin_pwd

后台/manage/或者直接/sp_admin/跳转

漏洞证明:

修复方案:

过滤特殊字符。

作者 大肠@乌云

共有条评论 网友评论